Ba nhà nghiên cứu an ninh mạng đã phát hiện gần 19 triệu mật khẩu được lưu trữ dưới dạng văn bản thô (plaintext) bị lộ trên internet do. Nguyên nhân đến từ việc các trang web cấu hình sai Firebase, một dịch vụ lưu trữ cơ sở dữ liệu, điện toán đám mây và phát triển ứng dụng của Google.

Kết quả là hơn 125 triệu bản ghi người dùng bị lộ. Những dữ liệu này bao gồm email, tên, mật khẩu, số điện thoại và thông tin thanh toán ngân hàng.

Hàng triệu mật khẩu bị rò rỉ

Nhóm nghiên cứu (Logykk, xyzeva/Eva và MrBruh) chủ động tìm kiếm thông tin nhận dạng cá nhân (PII) bị lộ do các Firebase được cấu hình không an toàn.

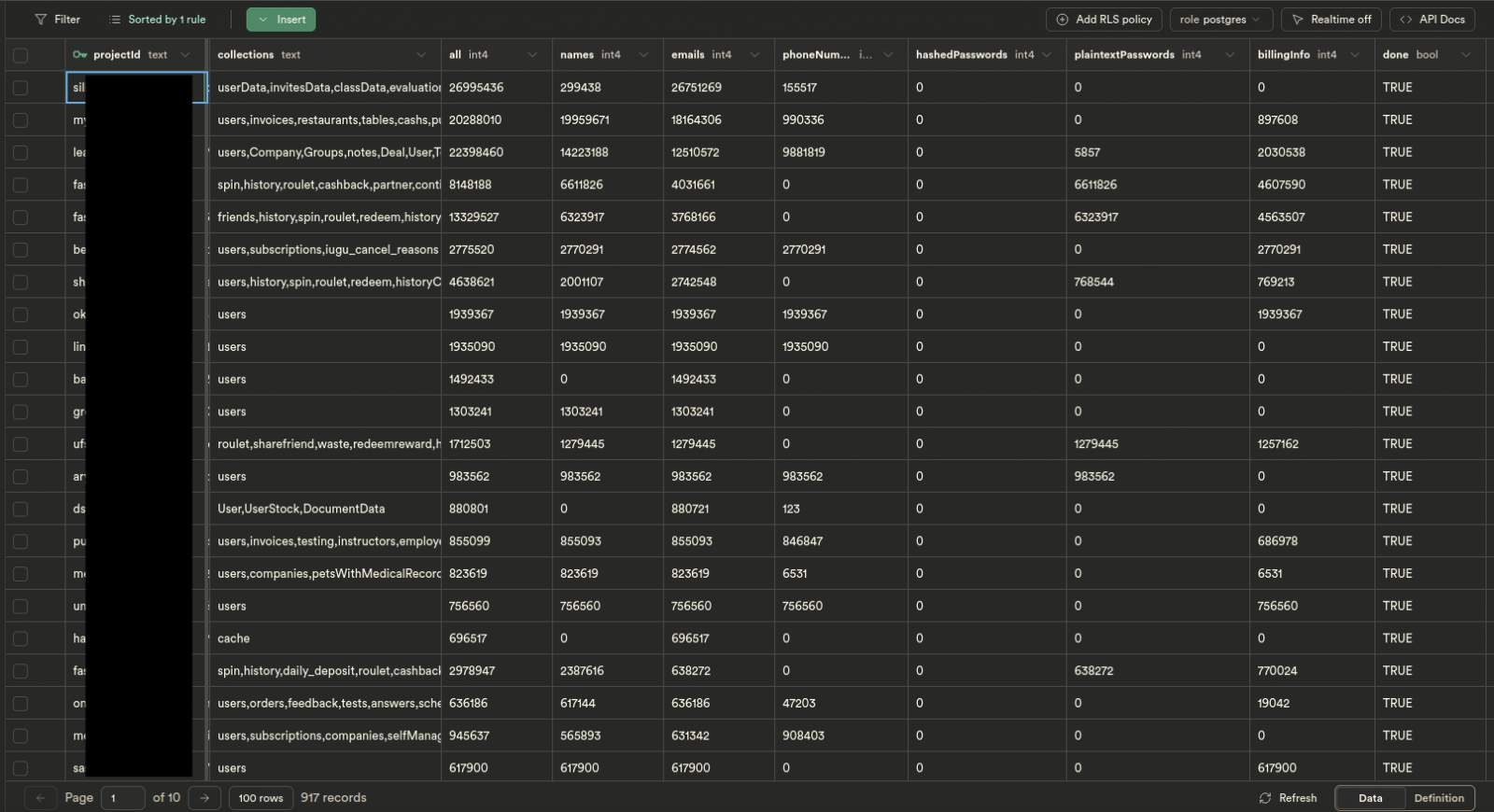

Bộ ba này đã quét hơn 5 triệu tên miền. Họ tìm thấy 916 trang web của các tổ chức không kích hoạt bất kỳ quy tắc bảo mật nào hoặc thiết lập chúng sai.

"Hầu hết các trang này cũng cho phép quyền ghi vào cơ sở dữ liệu. Việc này rất rủi ro," Eva nói, đồng thời tiết lộ rằng trong số các trang web đó có một ngân hàng.

Điều nghiêm trọng là gần như hầu hết các mật khẩu bị lộ được lưu ở dạng văn bản thuần túy và không được mã hóa.

Cảnh báo các trang web bị ảnh hưởng

Sau khi phân tích dữ liệu thu thập được, các nhà nghiên cứu đã cố gắng cảnh báo tất cả các công ty bị ảnh hưởng.

Một phần tư trong số đó đã khắc phục lỗi cấu hình Firebase, mặc dù chỉ có một số ít phản hồi lại nhóm. Một số thậm chí còn có những câu trả lời không chuyên nghiệp khi được liên hệ về lỗi này.

Trong trường hợp của một trang đánh bạc từ Indonesia, các nhà nghiên cứu đã bị chế giễu khi báo cáo vấn đề và hướng dẫn cách khắc phục. Trùng hợp thay, công ty này đứng đầu về số lượng dữ liệu tài khoản ngân hàng (8 triệu) và mật khẩu (10 triệu) bị lộ.

Tổng cộng hơn 223 triệu bản ghi thông tin người dùng bị lộ

Mất khoảng một tháng để các nhà nghiên cứu quét, phân tích và tổng hợp dữ liệu bị lộ. Họ sử dụng các công cụ khác nhau tùy theo từng giai đoạn.

Ban đầu, học dùng một chương trình (script) Python để kiểm tra các biến cấu hình Firebase trên các website. Tuy nhiên, script này tiêu tốn dung lượng bộ nhớ lớn và không hiệu quả cho việc quét toàn diện internet.

Sau đó họ chuyển sang dùng một script được viết bằng Golang. Chương trình này mất hai tuần để quét hơn 5 triệu tên miền kết nối với Firebase trên internet. Một script khác được sử dụng để tự động kiểm tra quyền đọc vào các dữ liệu Firebase.

Kết quả quét cho thấy tổng cộng 223.172.248 bản ghi bị lộ. Trong đó 124.605.664 bản ghi liên quan đến thông tin cá nhân người dùng. Phần còn lại là dữ liệu của các tổ chức và những thử nghiệm của họ.

Đáng chú ý, nhóm nghiên cứu cảnh báo đây có thể chỉ là một phần của sự cố và con số thực tế có thể cao hơn.

Việc tìm kiếm cấu hình Firebase sai này bắt nguồn từ một dự án trước đó của nhóm nghiên cứu.

Cách đó hai tháng, họ đã phát hiện lỗ hổng trên Firebase được sử dụng bởi Chattr - một giải pháp tuyển dụng nhân sự ứng dụng trí tuệ nhân tạo. Đây là nền tảng được nhiều chuỗi cửa hàng thức ăn nhanh lớn tại Mỹ như KFC, Wendy's, Taco Bell, Chick-fil-A, Subway, Arby's, Applebee's và Jimmy John's sử dụng để tuyển dụng nhân viên.

Do lỗ hổng này, nhóm chiếm được quyền quản trị (admin) và thậm chí là siêu quản trị viên (superadmin) trên Firebase của Chattr. Điều này cho phép họ truy cập vào các tài khoản của công ty và thậm chí thay đổi các quyết định tuyển dụng. Chattr sau đó đã vá lỗ hổng này sau khi được nhóm thông báo.

Theo Bleeping Computer.